护网常态化:防火墙安全策略梳理案例详解

防火墙策略最小化,边界防护最大化。

对每一家关注网络安全的企业和机构来说,网络安全都是一个战场,而网络访问控制是这场战争中至关重要的边界防护。

防火墙专为网络安全访问而生,想要最大程度激发防火墙的价值,离不开安全策略管理。

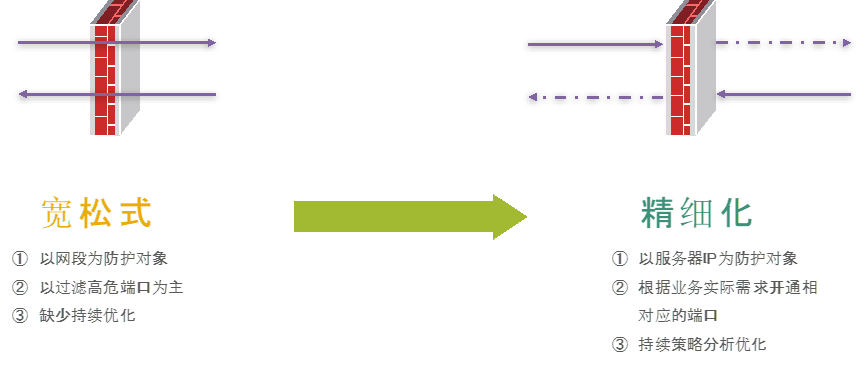

近期,在“护网行动”中,某部委使用安博通安全策略可视化平台进行防火墙的策略梳理,大幅提升了防火墙的防御能力。用户对数据中心边界防火墙进行了为期1个月的会话日志采集和分析,删除冗余和无效的安全策略,优化访问控制列表;将80余条宽松策略根据防护对象细化到4000余条,实现访问控制最小化,从而最大程度发挥防火墙的边界防护价值。

案例背景

用户的总部数据中心通过专线与各省中心联通,联通处有两台双活防火墙实现边界防护与访问控制,防火墙上的原有策略有部分较为宽松,需要进行整体梳理优化。

用户依照等保2.0访问控制要求及部委内部网络安全规范,对防火墙提出了如下梳理需求:

根据访问控制最小化原则,优化访问控制列表,实现安全策略的精细化配置和管理;

以数据中心服务器IP地址为防护对象,对其访问实现端口级细粒度控制;

从防火墙历史会话数据中,分析提取数据中心服务器IP及对外服务的协议和端口。

功能价值

安博通安全策略可视化平台基于防火墙历史会话日志(或Permit策略的命中日志)数据,应用大数据、人工智能技术,从源地址、目的地址等维度对防火墙内外网之间的访问关西进行汇总梳理,自动生成防火墙安全策略配置建议。

策略梳理功能可根据不同应用场景和梳理需求制定对应的梳理任务,可根据业务,优先以合并标准梳理出“源地址”、“目的地址”的相关网段,再梳理出精确的访问关系。策略梳理功能支持以下多种灵活的自定义方式:

支持指定防火墙设备,可对双活或多台防火墙日志进行合并梳理;

支持将梳理周期指定为任意时间段;

支持指定源地址/目的地址的梳理范围;

支持排除UDP、ICMP等指定协议及端口;

支持多种合并方式,包括合并源地址或目的地址维度,支持相邻合并及任意长度子网合并。

用户通过对防火墙策略的梳理,最终共生成安全策略配置建议4623条,其中进方向3294条,出方向1329条,且均细化到服务器IP及端口级,不仅在优化防火墙边界防护作用的同时实现等保合规,更让“护网”更好地融入日常运维,实现护网常态化。