【安全实战】当流量异常遇到“鹰眼”回溯

在复杂的网络环境中,流量如同信息流的脉络,贯穿着每一个连接与通信。而出现异常流量,往往预示着硬件故障、恶意软件或网络攻击的危机。异常流量不仅是网络恶意攻击的重要手段,也可能由配置错误或系统故障引发,带来多种危害:

1、业务中断:异常流量可能导致网络资源过度消耗,使正常业务中断。DDoS攻击便是典型例证,它常使服务器资源枯竭,合法用户因此无法访问。此情况不仅损害用户体验,还会严重影响企业声誉和经济利益。

2、安全威胁:异常流量往往是攻击的前奏,如端口扫描、暴力破解等,这些行为可能攻破系统,引发数据泄露或系统瘫痪。此类威胁隐蔽性强,破坏性大,必须及时检测并防御。

3、性能下降:异常流量占用大量网络资源,导致网络性能下降,如延迟增加、吞吐量减少,进而影响用户的网络体验,拖慢业务运营效率。

因此,对内部异常流量进行细致分析是日常运维工作中不可或缺的一环。

近日,某单位就遭遇了一次异常流量的挑战。该单位内部流量汇总复杂,出于安全保障考虑,其互联网出口的关键位置旁路部署了安博通“鹰眼”全流量取证系统,进行全方位、全时段的流量数据采集和留存,并提供链路黑管可视化的全链路监控能力和网络性能管理的故障分析定位能力,为其网络安全保驾护航。

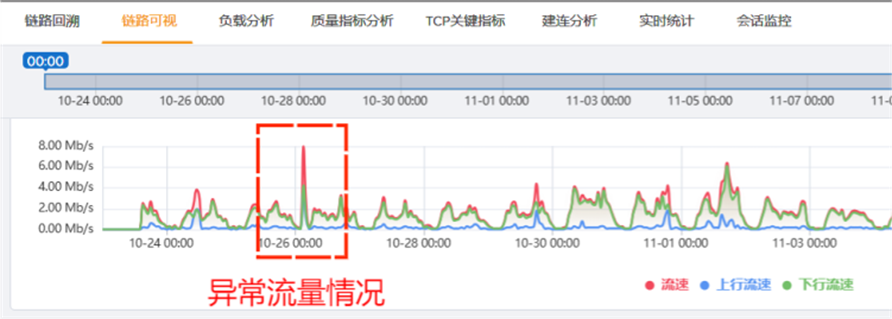

客户异常流量情况

该系统日常反馈的流量流速稳定在2MB/S左右。然而,某周六,预警信号突然响起,设备反馈流量流速突破8MB/S。通过图形化报表反馈,该流量流速远大于日常水平。单位本部人员均表示,在该时间段内并未进行任何相关操作。这一异常情况,立即引起了单位领导的重视,并安排我司与内部运维人员迅速展开排查分析。

异常流量分析过程

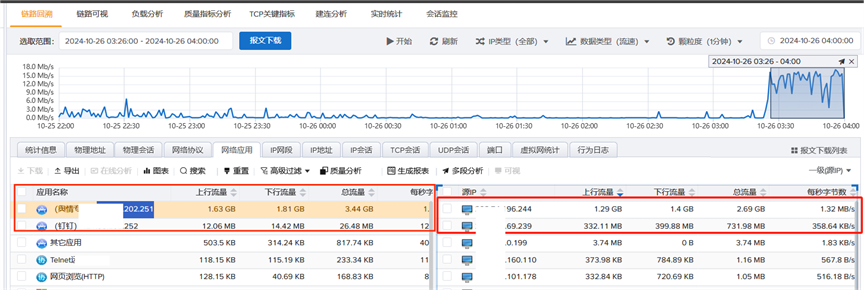

面对此突发情况,我们首先调用负载分析页面,通过流速趋势图报表,锁定了异常流量的时间区间在当天3:00—4:20左右。

随后,通过调用链路回溯界面,发现其中异常流量主要涉及两个应用:舆情专用和钉钉,涉及将近3.5G的总流量。这两个应用在该单位内部主要用于信息查询下载、业务界面登录以及信息上传。通过进一步分析,我们锁定了两个关键的IP地址:XX.XX.XXX.244和XXX.XX.69.239。

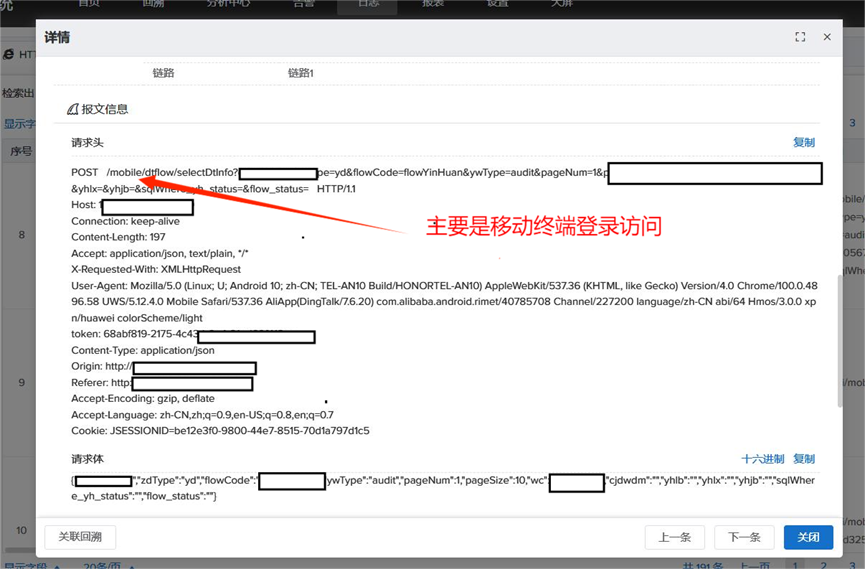

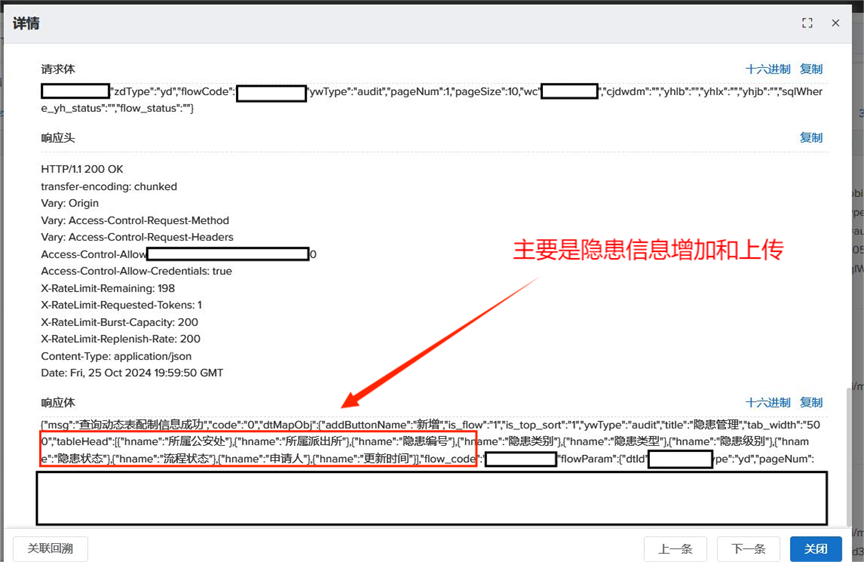

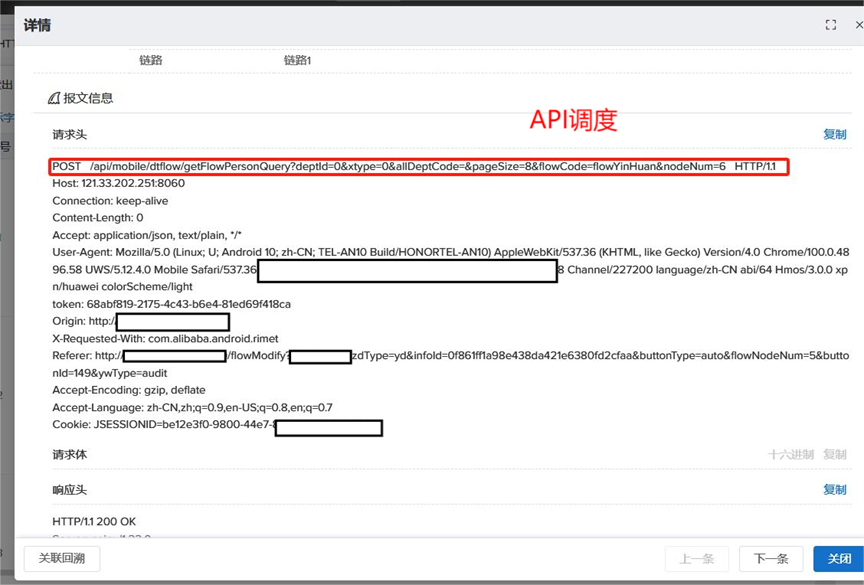

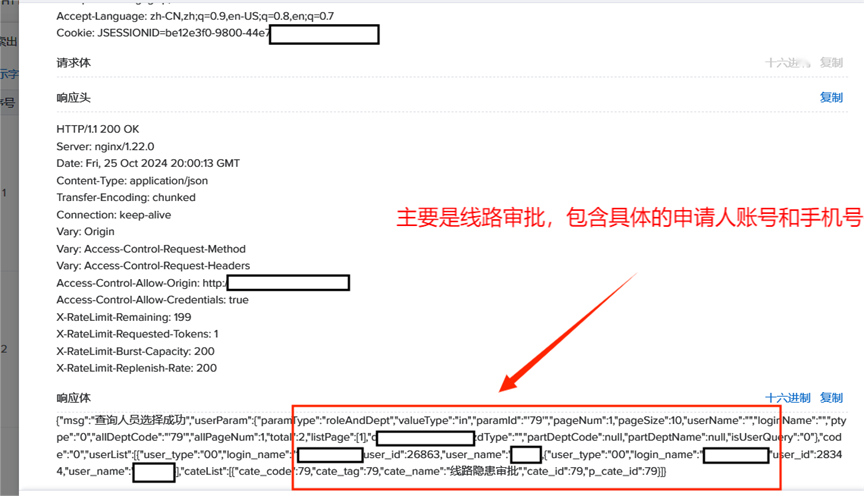

为了更深入了解异常流量的具体来源,我们调用设备日志查看界面,基于上述两个IP,在3-4点阶段查询了对应HTTP请求日志。结果发现主要是业务网页请求和API接口调度请求,内容涉及内部线路隐患申请审批、相关文件上传等。其中,网页浏览主要发生在某一特定端口,确认是移动终端登录访问,用于隐患信息的增加和上传。

而HTTP文件上传则通过另一API端口进行,涉及大量MP4格式视频和JPG格式图片。

分析结论

通过“鹰眼”全流量取证系统,我们完成整个异常流量的分析工作。发现主要是某个人员在凌晨3点多用手机大量上传MP4格式视频和JPG格式图片,从而导致流量流速飙升,异于日常流量流速。因此,安排人员查询两个IP和相关电话号码。

单位内部人员反馈该移动终端IP属于管辖单位的相关负责人员,他在该段时间基于日常业务需求,一次性上传本周的线路隐患图片和视频,因此出现异常流量流速问题。整个情况属于内部员工正常行为,排除了硬件故障、恶意软件传播或网络攻击等问题。为保障内部网络流量的正常运行,单位安排相关人员更新了移动IP信息。

最后,我司就本次分析内容与单位领导进行了详细汇报。领导表示,尽管本次异常流量只是虚惊一场,但该单位作为国家重要单位,“面对异常流量问题,宁可麻烦分析,也不能放过任何隐患!”同时,领导对“鹰眼”系统的流量存储和回溯能力给予了高度评价。

在安全实战中,安博通“鹰眼”全流量取证系统可多维度线索回溯、综合研判,有效检测调查可疑主机、人员和行为线索,形成可置信、可闭环、可关联的流量回溯体系。